首页 > 代码库 > exchange系列(四)如何保护exchange邮件服务器的安全

exchange系列(四)如何保护exchange邮件服务器的安全

博主QQ:819594300

博客地址:http://zpf666.blog.51cto.com/

有什么疑问的朋友可以联系博主,博主会帮你们解答,谢谢支持

理论部分:

邮件病毒的危害

窃取邮件内容

破坏邮件

垃圾邮件的危害

占用邮箱空间

传播不好的内容

查找正常的邮件速度缓慢,降低工作效率

安装防病毒软件

Froefrontprotection fro exchange server 这个防病毒软件,主要的工作是防病毒,也可以用来防范垃圾邮件

fpf的安装要求

安装有exchange 2010

操作系统至少是windows server 2003 sp2 以上版本

除了运行exchange的所需内,还需要有2G的空闲内存

2G的磁盘可用空间,不包含Exchange的所需可间

4核2.00GHZ以上的CPU

邮件安全

想要实现邮件在传输过程中安全的传输,需要使用加密技术,和数字签名技术

加密:是实现在传输过程中邮件的内容是加密的

签名:是实现对方收到邮件之后,能够确认发件人的身

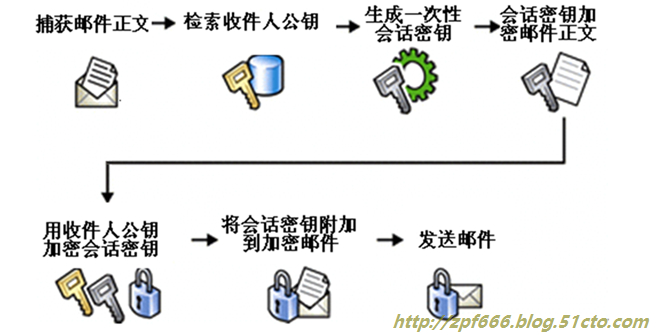

邮件加密和签名的工作原理:

数据加密的过程如上图所示

首先找到邮件的正文,之后检索收件人的公钥,使用公钥生成一次性会话秘钥(会话秘钥也就是对称式秘钥加密解密都是一把钥匙),使用会话秘钥将邮件正文加密,在使用公钥将会话秘钥加密,在将加密的会话秘钥附加到邮件进行传输

ps:检索收件人的公钥其实是在AD中检索的,不是在客户端本地。

数据解密的过程如下:

首先接受邮件(在收到的时候只能看见发件人,内容看不见,还没有进行解密,打开的过程才是解密的过程)

在打开邮件的瞬间检索收件人私钥,用收件人的私钥解开被公钥加密的一次性会话秘钥,用解开的一次性会话秘钥进行解开邮件正文,看见邮件正文

ps:解密检索收件人的私钥是在本地检索的。

以上是加密解密的过程

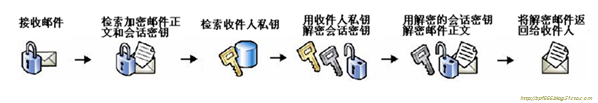

接下来签名的过程:

签名的过程

找到邮件正文,计算出邮件的哈希值,用收件人的私钥加密哈希值,附加到邮件中传输(发件人的公钥也附加进行传输)

解签名的过程

接收到邮件,检索加密的哈希值,检索邮件正文,计算邮件的哈希值,检索发件人的公钥,用发件人的公钥解开被加密的哈希值,比较两个哈希值,验证邮件签名(哈希值一样则数据没有被改过,否则则被修改)

如果即加密又签名责先签名,后加密

总结:使用收件人的公钥是加密,使用发件人的私钥是签名

实验案例部分:

实验案例一:配置Exchange防病毒功能

需求分析

beijing公司已经部署了Exchange Server 2010邮件系统,实现了公司内外的邮件收发。现在用户抱怨总是收到来自shanghai.com服务器发来的病毒邮件。Beijing公司的经理对此下达任务,要求管理员对邮件服务器做扫描作业,防止病毒文件入侵。

现管理员开始配置邮件服务器的防病毒邮件功能,以此来保证企业邮件的安全

实验思路

配置ForefrontProtection for Exchange Server

安装ForefrontProtection for Exchange Server

启动“邮箱实时扫描”的“实时防病毒扫描”和“实时反间谍软件扫描”

配置shanghai.com用户发送, 查看beijing.com邮件服务器上的隔离效果

在shanghai.com上让用户发送一封病毒邮件

打开ForefrontProtection Server

查看“服务器安全视图”中的“隔离”效果。

虚拟机环境如下:

mail.beijing.com:192.168.1.101

域beijing.com:192.168.1.100

域shanghai.com:192.168.1.200

mail.shanghai.com:192.168.1.201

实验步骤:

1、安装安装ForefrontProtection for Exchange Server

1)在mail.beijing.com邮件服务器上安装Forefront Protection forExchange Server

双击软件forefrontexchangesetup.exe

2)

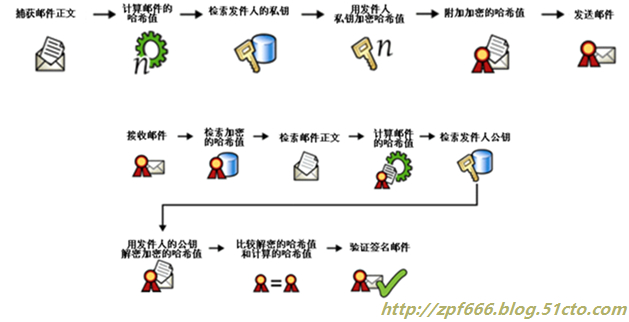

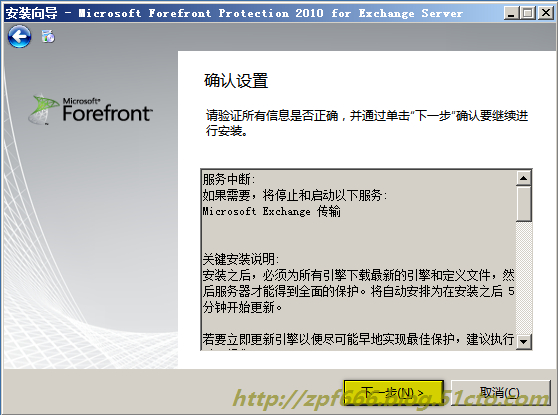

3)向导提示说:安装过程中需要停止“Microsoft Exchange 传输”服务,安装完成后会自动恢复,所以安装该软件前需要确定Exchange服务器是否处于维护期,Exchange服务运行期间不要安装该软件。

4)可以为程序文件和数据文件指定安装路径,我在这里就默认了。

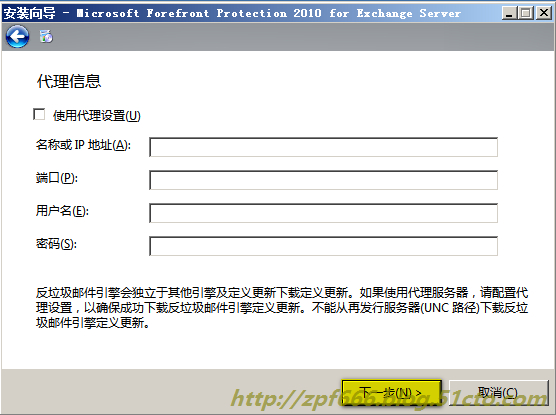

5)在代理信息页面,若真实环境中,公司有多台Exchange邮件服务器,要安装多个Forefront Protection forExchange Server软件,则可以让其中一个Forefront Protection forExchange Server所在的Exchange服务器同时兼任代理服务器,其他的Exchange服务器的Forefront Protection forExchange Server软件更新都找代理服务器,这样会提高更新效率,但是一般实际环境中,一个公司就一台Exchange服务器,所以一般都是默认“下一步”即可。

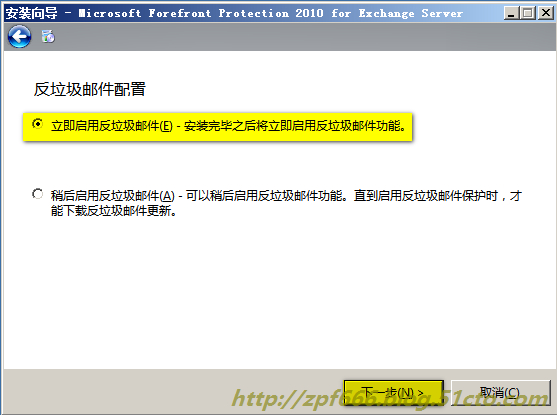

6)可以立即也可以稍后启用反垃圾邮件功能,这里我就立即启用了。

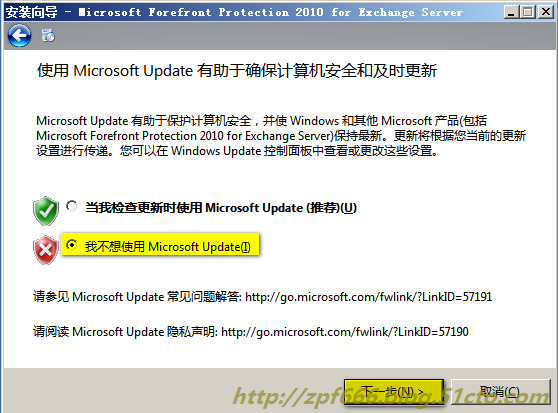

7)在真实环境中,最好选择第一项,而这里实验我就选择第二项了。

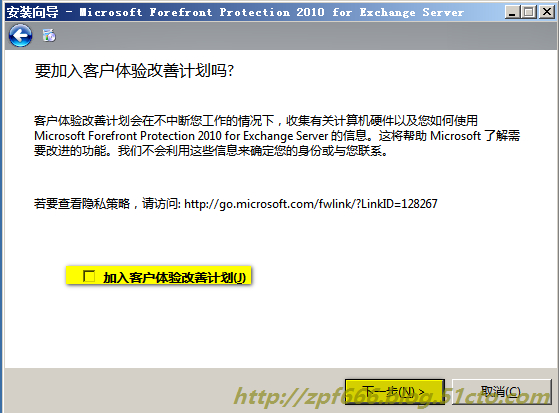

8)加入不加入客户体验改善计划,你随便,这里我就不加入了。

9)确认以上配置都无误后,点击“下一步”

10)确认安装配置并立即启动Forefront Online Protection for Exchange Gateway安装程序

剩下的和上面差不多全部下一步即可,这里不再截图说明了。

11)全部安装完成

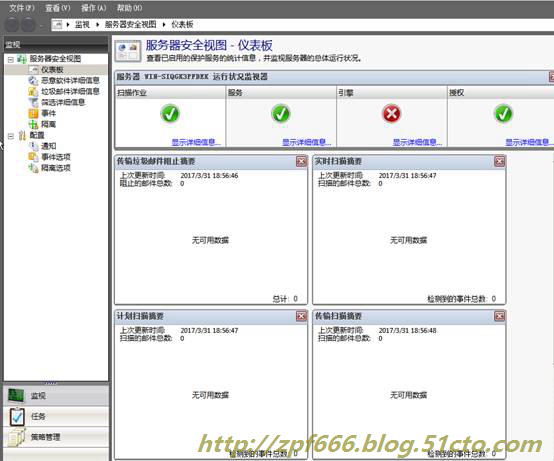

2、安装完成,之后在开始菜单中可以打开fpf控制台,可以在这里使用到服务器和企业层面配置自动化调度扫描、病毒定义更新和报告等功能。

3、配置和测试邮件防病毒功能

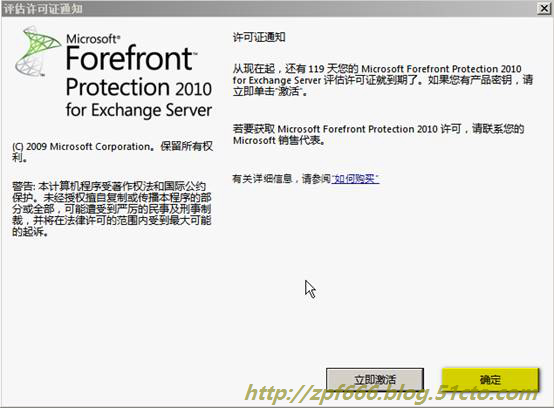

1)这里点确定即可,因为是实验没必要激活,默认可以使用119天。

2)进入fpf控制台,默认是进入到仪表板界面

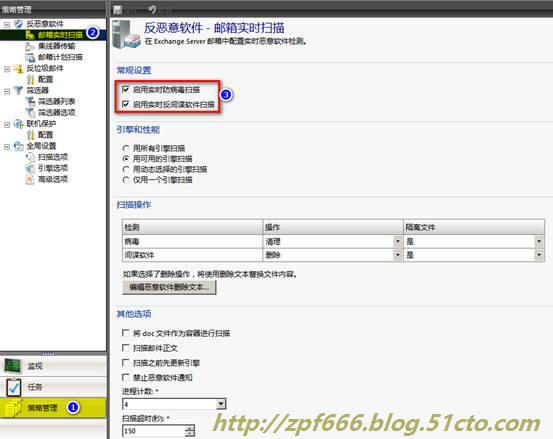

3)单击左侧“策略管理”→确认“邮箱实时扫描”的“实时防病毒扫描”和“实时反间谍软件扫描”已经开启

4)下面开始验证“邮箱实时扫描”功能

现在上海公司的李四发一封带病毒的邮件给北京公司的张三

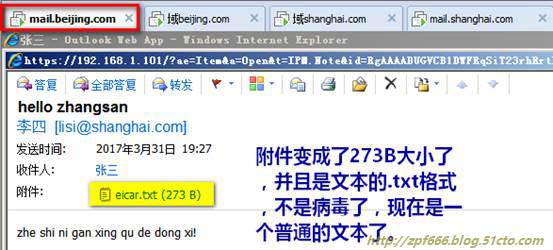

5)登录北京公司的张三邮箱账户查看

6)打开这个附件看一看

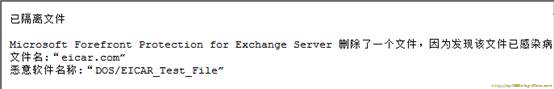

7)我们去看一看fpf,可以看见fpf发现了一个病毒

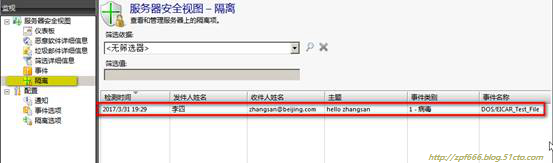

8)在事件里可以看见该病毒已经被成功隔离

9)在隔离区可以看见是谁发的病毒以及收件人是谁等详细信息

实验案例二:实现邮件加密和签名

需求分析

bdqn公司的网络是由域环境组成的,域名为bdqn.com。公司使用Exchange Server 2010构建了邮件系统。公司希望财务部员工以邮件形式传送财务数据时,能够保证财务数据的安全,防止邮件内容泄露。同时,防止其他部门的员工冒充财务部员工收发邮件

实验思路

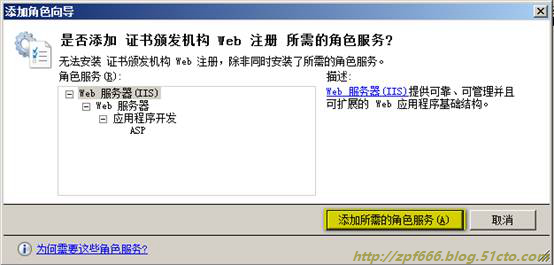

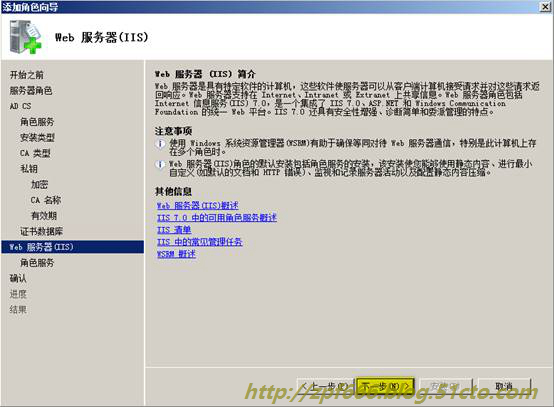

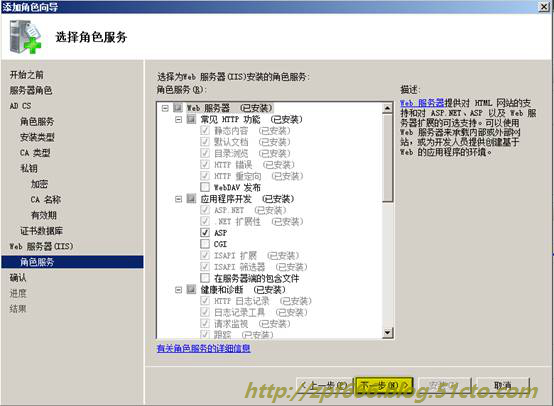

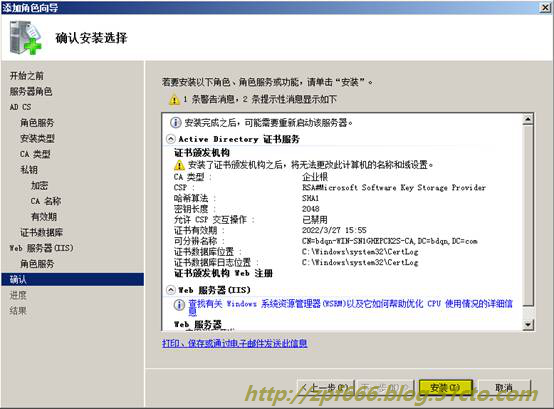

在域控制器计算机上安装证书服务(安装为企业CA)。

为用户administrator和xiaoming申请证书,并发布到全球通讯簿。

administrator给用户xiaoming。

xiaoming接收加密和签名邮件,测试邮件的加密和签名是否成功

注意:邮件的加密和签名只适用于内部用户之间发邮件,不能用于内部和互联网接发邮件。

实验步骤:

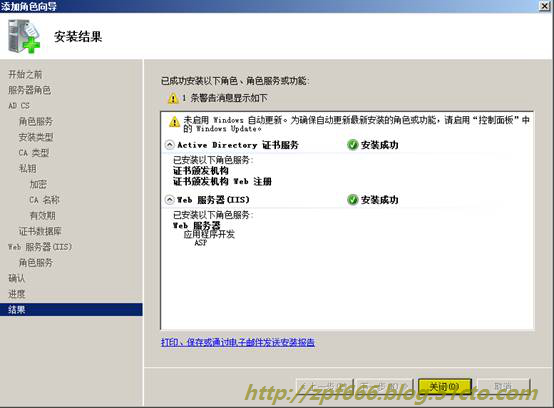

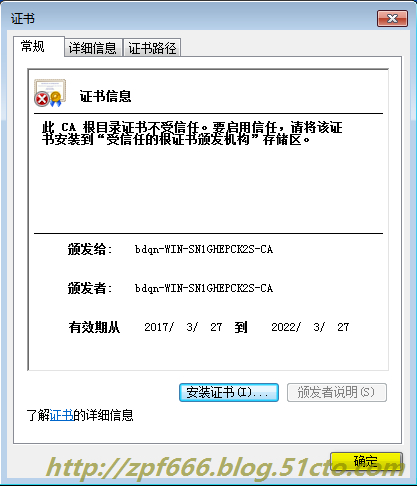

1、搭建CA服务器

使用DC的环境搭建CA服务器

下面选择是企业CA还是独立CA我这里是域环境,可以选择企业CA否则只能选择独立CA,独立CA需要手动颁发证书比较麻烦,企业CA可以自动颁发:

下图选择根CA还是子CA这里只有一台所以选择根CA,一般情况下不会直接使用根CA为用户颁发证书,而是在搭建一个子CA,子CA向根CA申请证书,申请完成之后根CA可以从网络中移除以保证整个系统的安全性,根CA一瘫痪,整个系统就无法运行:

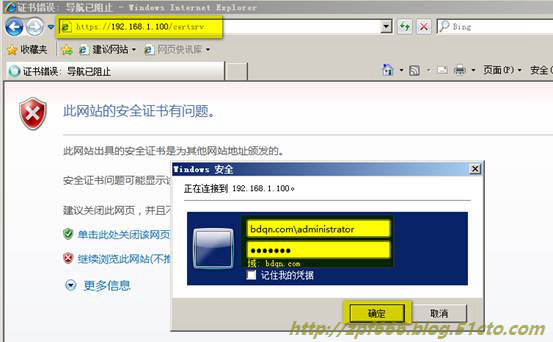

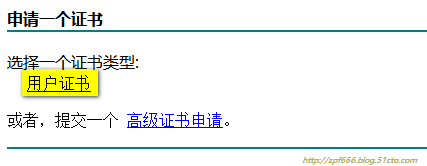

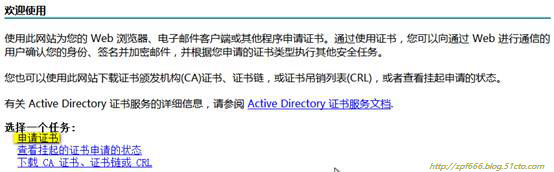

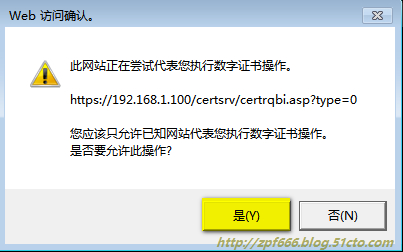

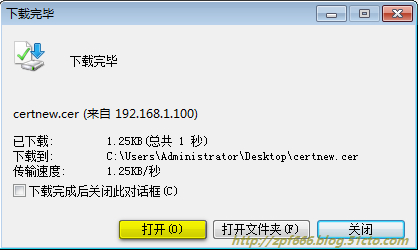

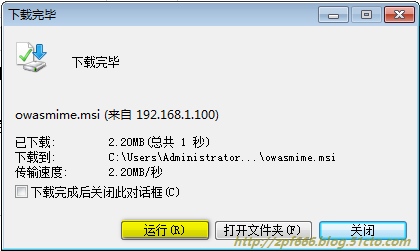

2、在客户端(我这里就在DC上操作了),打开web浏览器,选择申请证书(certsrv 是默认站点的虚拟目录)

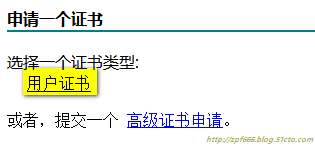

输入用户名和密码,选择申请证书(用户必须在AD中存在,这里就用管理员administrator用户进行登录)

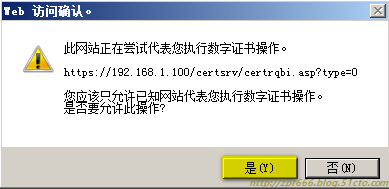

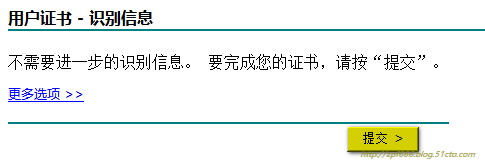

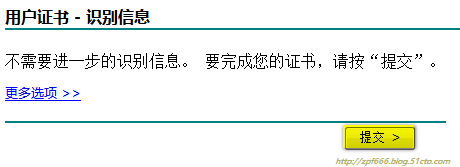

注意不同浏览器,这块不一样,但不管出现什么,都点击提交即可。

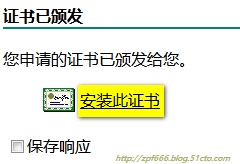

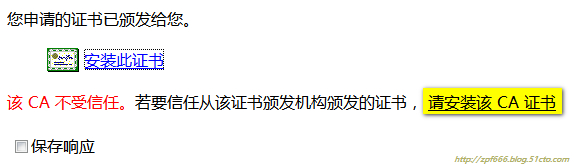

4、在客户端应用证书(这里我就用administrator在DC上操作了)

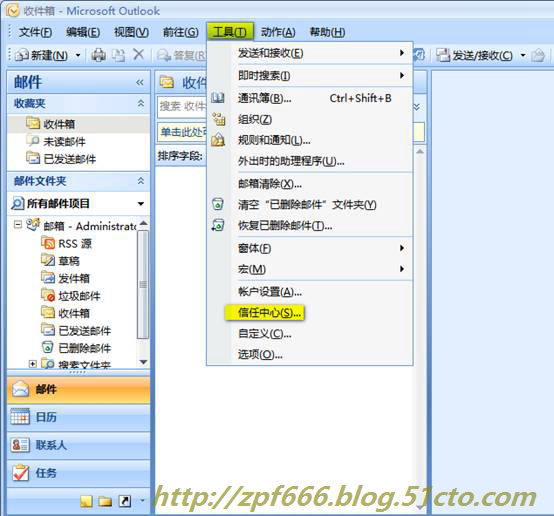

打开outlook客户端,使用administrator进行登录,找到在顶部菜单栏找到工具——信任中心

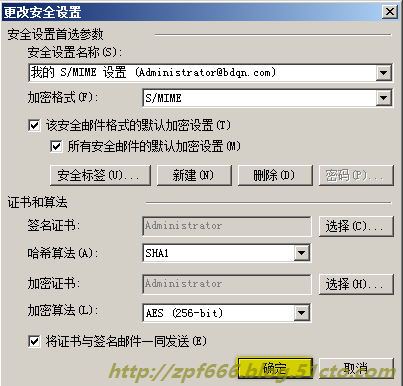

可以看见下面证书的信息,点击确定就可以了,什么都不用修改,很智能的:(如果需要添加多个用户的,则要在此处新建选择添加)

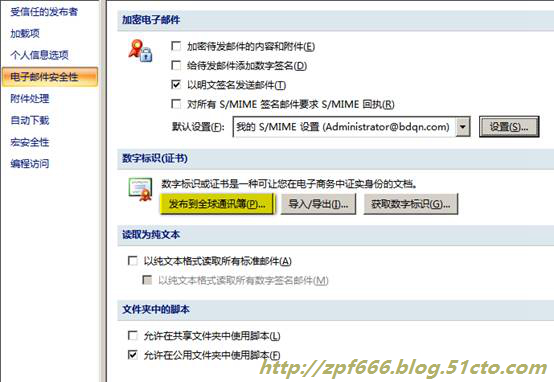

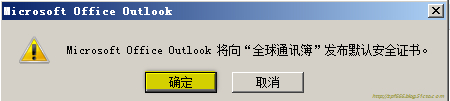

点击发布到全球通讯簿,其实就是告诉AD的所有对象自己的证书:

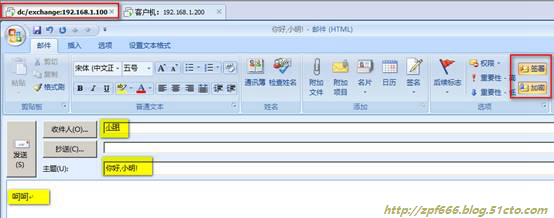

这样在新建邮件的时候,就可以加密或者是签名了,两个功能也可以同时进行。

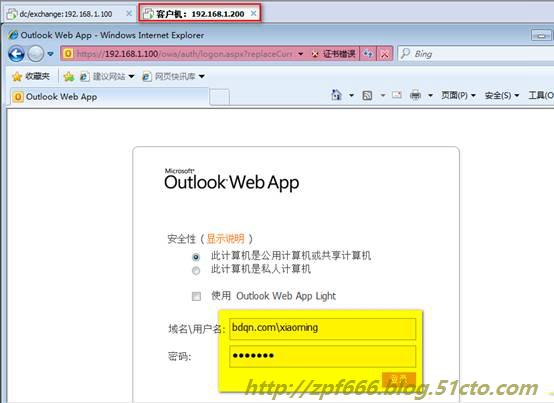

5、接下来配置xiaoming@bdqn.com

我们去一台客户机(该客户机没有加域,就是很普通的一台客户机)

说明:如果自己没有证书,是不能发送和接收加密或签名的邮件的,那么也就是说只能在组织内部发送加密或签名的邮件。

需要在每台员工的客户端进行以上的操作。,如果员工去其他计算机进行登录,那么还需要在新的电脑上进行申请,因为私钥是在自己的计算机中。

(说明,在此之前一定要先创建好xiaoming@bdqn.com邮箱)

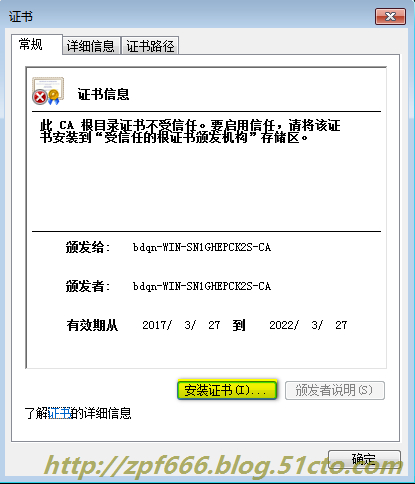

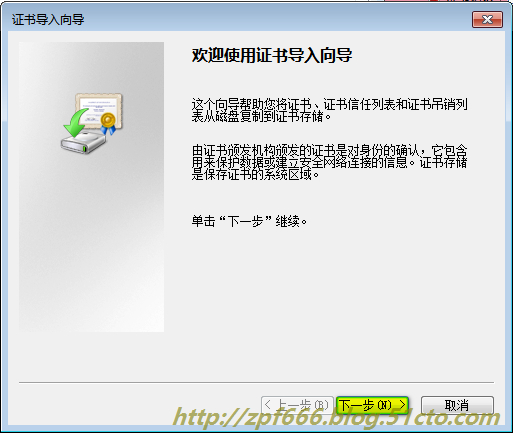

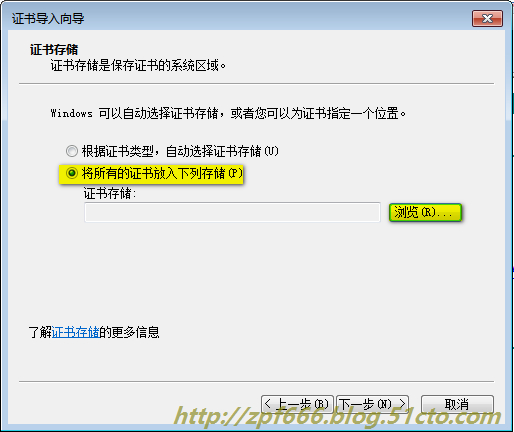

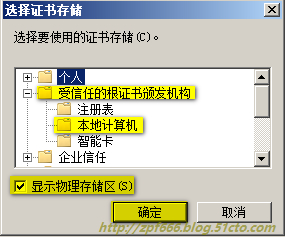

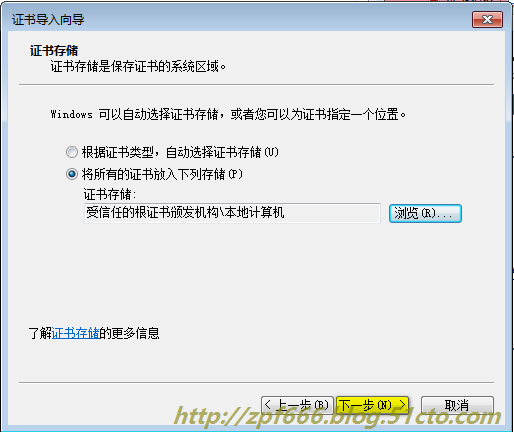

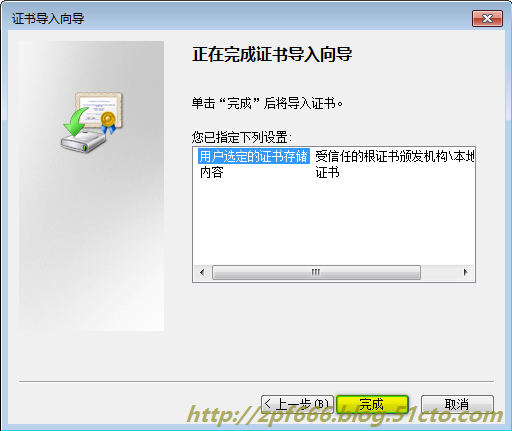

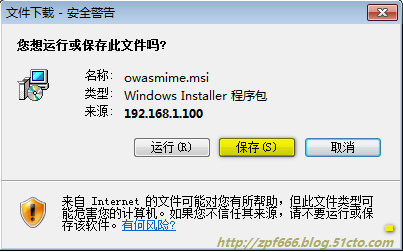

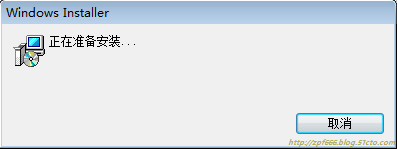

注意:一定要安装到这里,否则不能生效,这也是和2008的区别,2008直接安装就可以了,而2008R2不行。(该客户端是win7)

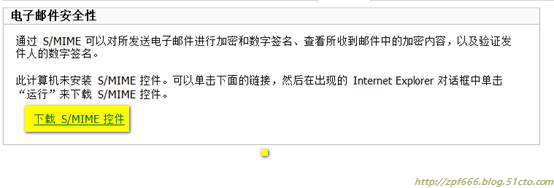

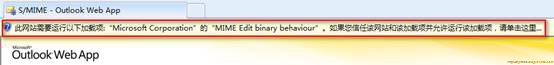

6、客户机这里我演示用xiaoming@bdqn.com在owa上配置添加证书(owa和outlook的添加都要会,administrator我演示的是在outlook上添加,xiaoming我演示在owa上添加)

注意:点了保存不会跳转页面,我们可以自己手动页面。

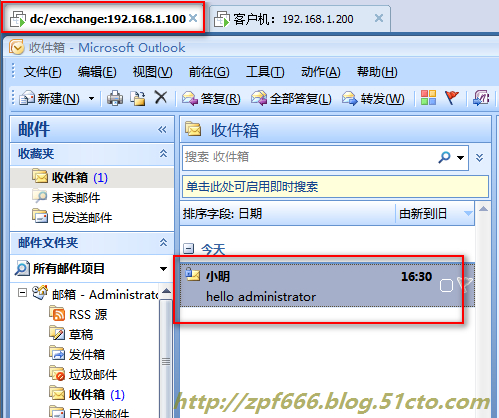

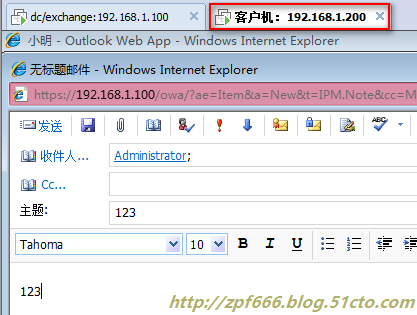

7、现在用管理员和小明互发邮件测试

先用小明给管理员发一封加密验证的邮件测试:

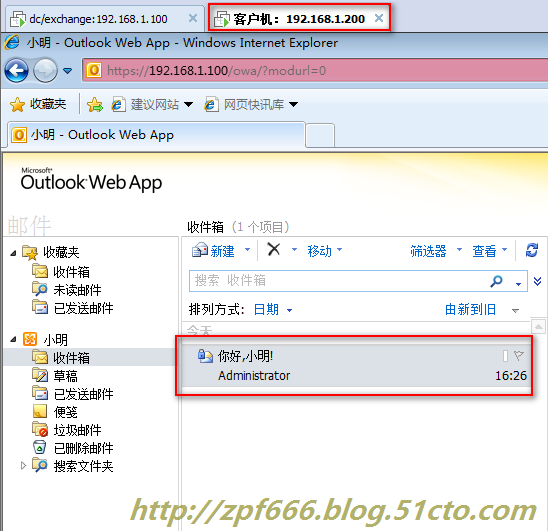

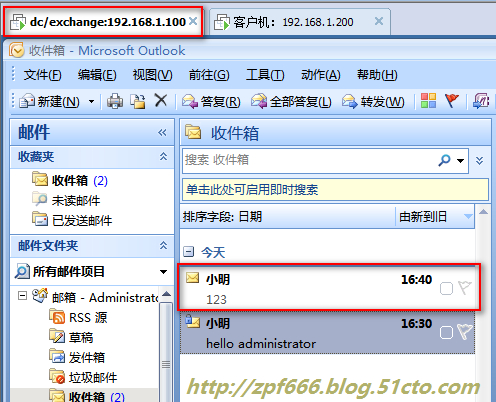

看管理员是否收到:(收到了)

现在用管理员和小明发一封加密验证的邮件测试:

看小明是否收到:(收到了)

实验案例三:通过规则防止垃圾邮件

需求分析

HY公司内网现有用户lisi的计算机中毒,现状是一直攻击zhangsan的计算机,管理员之前没有部署相关的防病毒工具,现需要在Outlook上配置一定的规则,将lisi的邮件放入垃圾邮件中

实验思路

在客户机上使用Outlook。

在客户机上打开规则,并对规则做配置。

使用Tony的计算机做测试

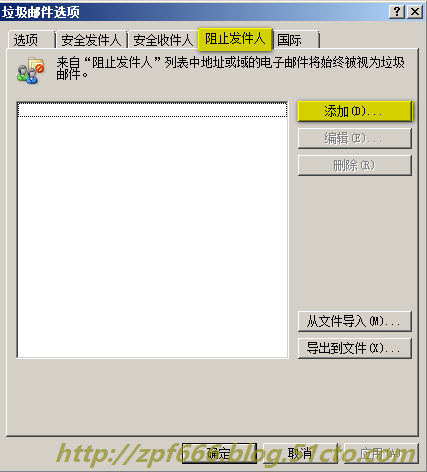

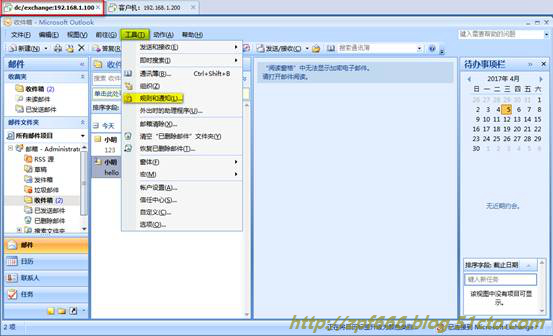

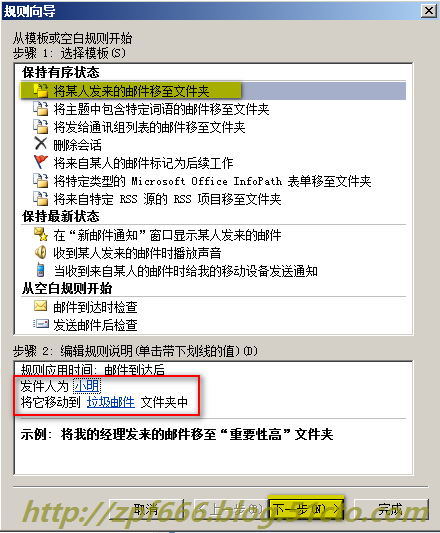

注意:使用上一个实验的环境打开outlook找到顶部菜单栏的工具——选项

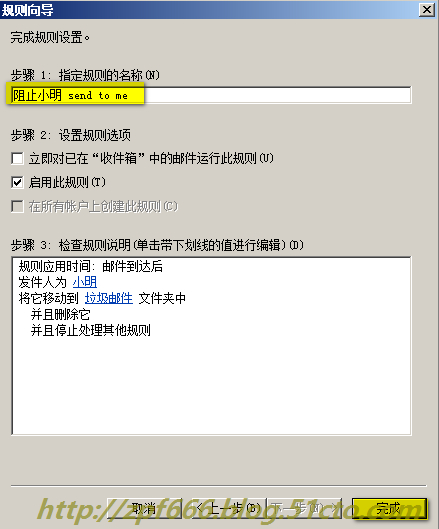

不让小明给管理员发邮件:

在管理员的客户机上操作,这里我就在DC上做了:

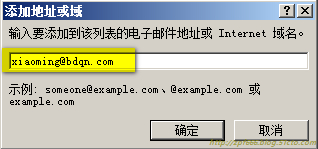

选择组织发件人,将xiaoming@bdqn.com添加进去就可以了。

下面还有一些示例,可以阻止整个后缀@xxx.com

发一封邮件测试一下:

注意:管理员收到了,这到底是怎么回事,原来我这么做只是想说一下,阻止发件人不能阻止组织内的邮箱,只能阻止阻止外的邮箱,还有一种方法,那就是

——规则和通知

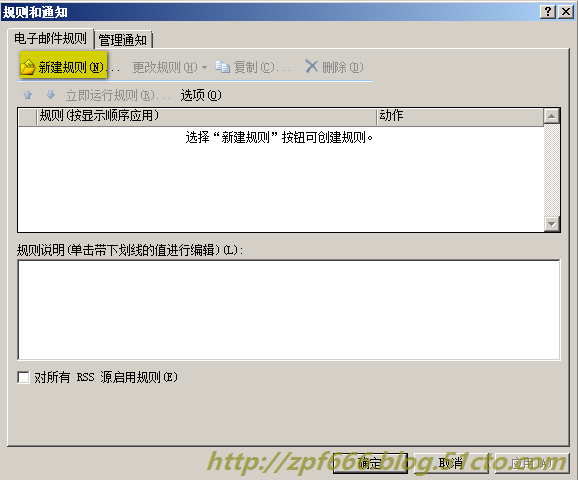

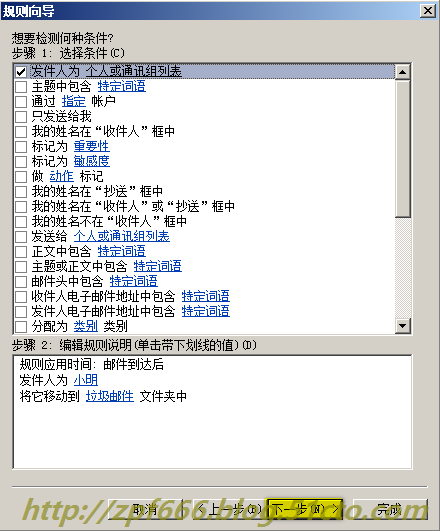

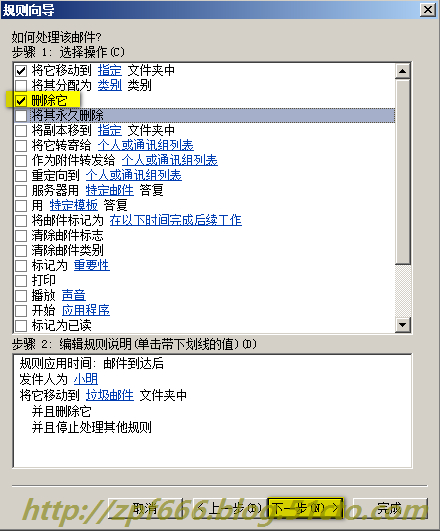

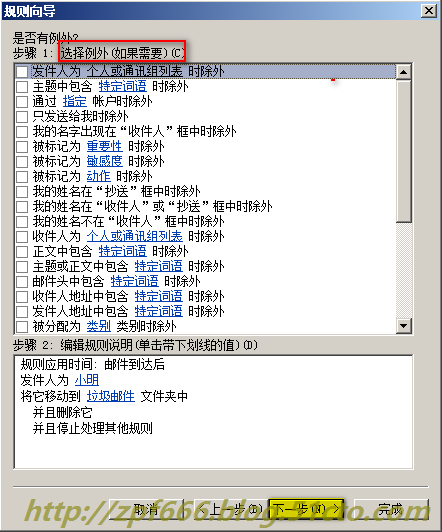

下面我们去规则和通知,再一次阻止小明给管理员发邮件,并再次测试:

如果上图没有配置的话,在下图可以配置:

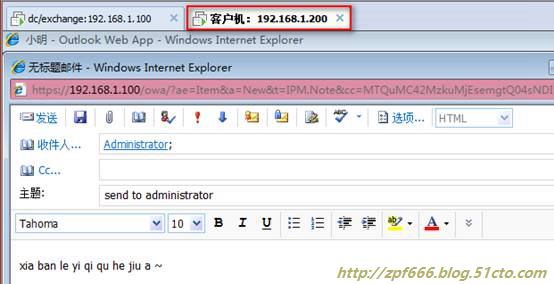

下面开始用小明给管理员发邮件进行测试:

在管理员的outlook上查看:

上面的实验成功了!

注:一般一个公司内部是不阻止公司内部人员发送邮件的,因为怕阻止掉了重要邮件,对我们和公司来说损失。

这里我想说的是其实反垃圾邮件很少在客户端配置而且这个是级别最低的,反垃圾分为三个级别分别是:

第一级别:防火墙上。

第二级别:边缘传输服务器或者是中心传输服务器上。

第三级别:才是在客户端上。

一般都会在防火墙上创建规则,拒绝哪个具体的地址的邮件进入到组织内,也可以在边缘服务器上创建传输规则那些邮件不可以进入到组织内。

本文出自 “IT技术助手” 博客,请务必保留此出处http://zpf666.blog.51cto.com/11248677/1916672

exchange系列(四)如何保护exchange邮件服务器的安全