首页 > 代码库 > 高危Windows系统 SMB/RDP远程命令执行漏洞 手工修复办法

高危Windows系统 SMB/RDP远程命令执行漏洞 手工修复办法

|

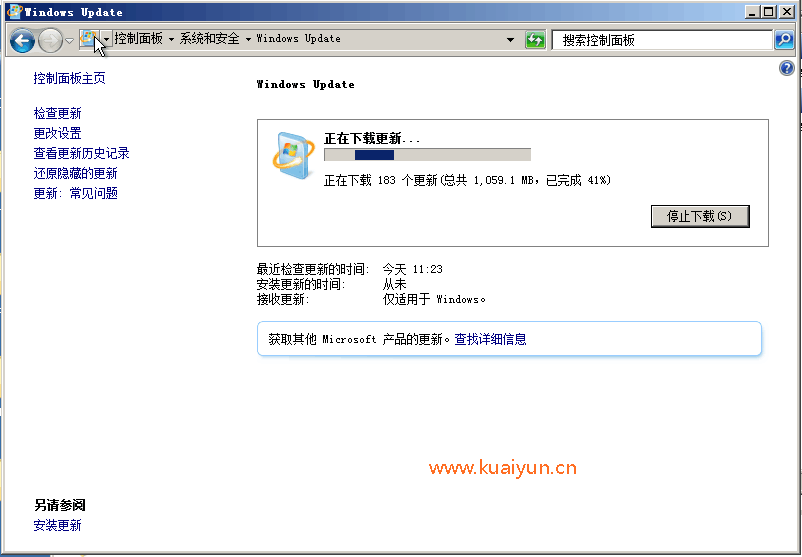

1、Windows Update更新补丁方式:

更新方法:点击“开始”->“控制面板”->“Windows Update” ,点击“检查更新”-“安装更新”:

2、检查安装结果: 点击“查看更新历史记录”,检查安装的补丁: 3、重启系统生效 漏洞参考: https://blogs.technet.microsoft.com/msrc/2017/04/14/protecting-customers-and-evaluating-risk/

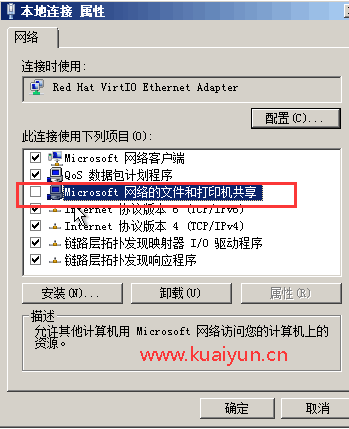

针对可能造成的危害快云制定了如下优化方案 一、推荐根据您的实际使用情况关闭非必要服务 1>“开始”->”控制面板”->”所有控制面板项”->”网络和共享中心” ->“更改适配器设置”->“本地连接”->“属性”,关闭网络的文件和打印机共享(此操作的目的是禁止445端口),如图

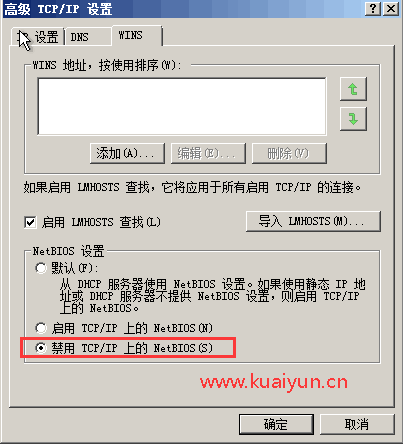

2>“开始”->”控制面板”->”所有控制面板项”->”网络和共享中心” ->”更改适配器设置”->”本地连接”->”(TCP/IPV4)属性”->”高级”->”WINS”,禁用netbios(此操作的目的是禁止137,139端口)如图

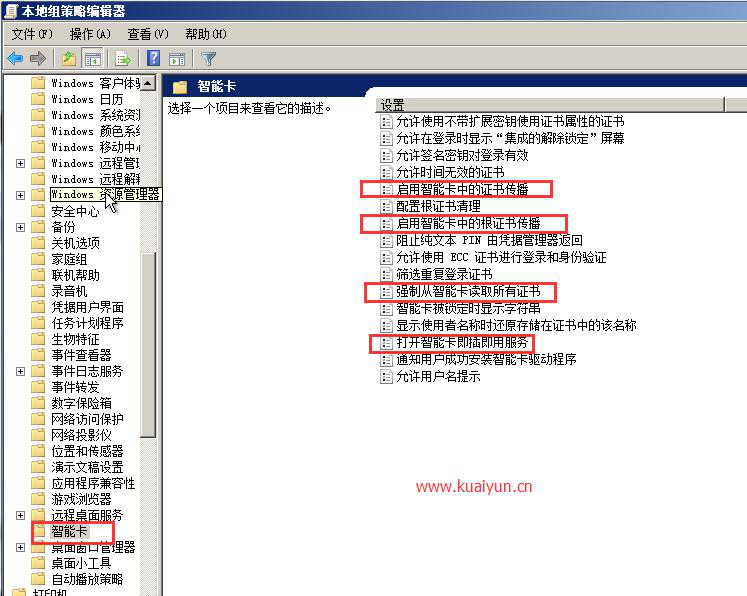

3>”开始”->”运行”->输入gpedit.msc依次打开->”计算机配置->”管理模块windows组”->”智能卡”,关闭远程智能卡(此操作避免rdp服务被攻击利用),如图

|

高危Windows系统 SMB/RDP远程命令执行漏洞 手工修复办法

声明:以上内容来自用户投稿及互联网公开渠道收集整理发布,本网站不拥有所有权,未作人工编辑处理,也不承担相关法律责任,若内容有误或涉及侵权可进行投诉: 投诉/举报 工作人员会在5个工作日内联系你,一经查实,本站将立刻删除涉嫌侵权内容。