首页 > 代码库 > Active Directory 基础 (2)

Active Directory 基础 (2)

接前面Active Directory 基础 (1)

信任(Trust)

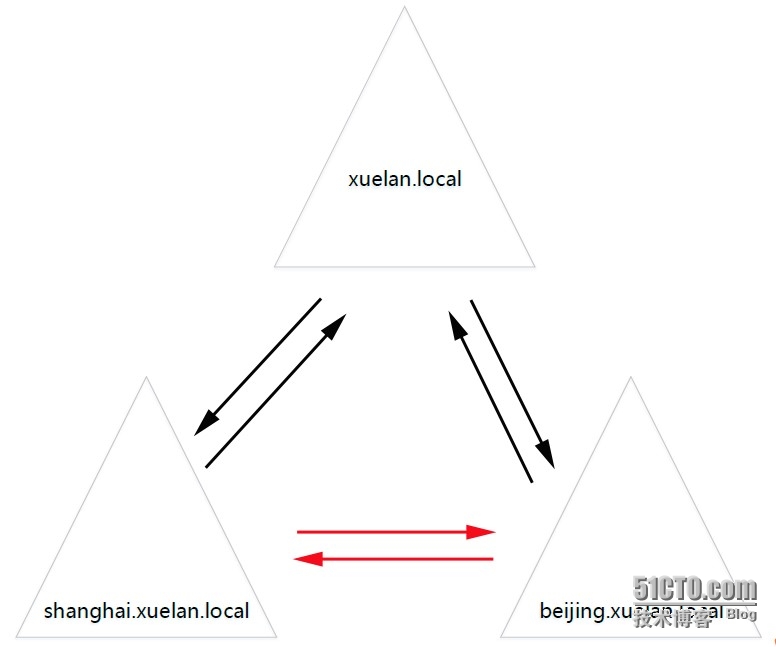

信任是在两个域之间建立的关系,可以使一个域中的用户在另一个域中进行身份验证和资源访问。(资源访问需要有该资源的相应权限。)可以发生在同一个域树之间、一个林之间和不同林之间。一个新的域被加入到域树后,这个域会自动信任其上一层的父域,同时这个父域也会自动信任信任这个子域。这种关系是双向的,并且是可以传递的。如图1-5所示,xuelan.local与shanghai.xuelan.local互相信任,xuelan.local与beijing.xuelan.local互相信任,那么shanghai.xuelan.local与beijing.xuelan.local也是互相信任的,我们称这种关系为双向可传递信任关系。

身份验证请求必须首先经过域树间的信任路径。在复杂的林中,此过程可能会花费一些时间,则你可以使用快捷方式信任减少该时间。快捷方式信任可以有效缩短身份验证请求经过两个单独域树中的域之间的路径。

Active Directory 林允许管理员在两个林的根域之间创建单向或双向传递信任。这种信任使得一个Active Directory 林中的所有域信任中另一个ActiveDirectory 林中的所有域,反之亦然。

有人会说,如果设置了域信任关系会不会影响安全?信任关系不会影响安全,只是允许对方访问,至于访问权限,仍然需要管理员授权;这也是为什么我们应该避免在资源上给每个人(everyone)允许权限,因为一旦建立信任,那么受信任的域中的每个人都将能够访问这些资源。

图 1-5

站点(Site)

Active Directory 中的站点代表网络的物理结构或拓扑,和域不同,域代表的是组织的逻辑结构。站点有助于简化 Active Directory 内的多种活动,其中包括:

复制:Active Directory 频繁的复制对于带宽的需求很高,您可以配置不同的站点来优化复制。

身份验证:站点信息有助于使身份验证更快更有效。通过建立多个站点,可确保客户端利用与它们最近的域控制器进行身份验证,从而减少了身份验证滞后时间。

启用 Active Directory 的服务:启用Active Directory 的服务可利用站点和子网信息,使客户端能够更方便地找到最近的服务器提供程序。

组织单位(Organizational Units,OU)

组织单位(OU)将是您在Active Directory中创建的最常见的一种容器,出于管理的目的,我们可以根据OU里的对象需求分组。常见的管理方法有:权限委派和组策略。

全局编录(Global Catalog,GC)

全局编录服务器是一个域控制器,它存储林中主持域的目录中所有对象的完全副本,以及所有其他域中所有对象的部分属性副本。是 Active Directory 非常重要的一部分,因为它用来执行ActiveDirectory 林范围的搜索。可以通过Active Directory 架构添加或删除属性到全局编录中。

操作主机角色(Flexible Single Master Operator ,FSMO)

Active Directory 中所有域控制器之间的目录数据存储的多主机复制,因此域中的所有域控制器实质上都是对等的。但是,某些更改不适合使用多主机复制执行,因此对于每一个此类更改,都有一个称为“操作主机”的域控制器接收此类更改的请求。

单主机复制:就是从一个地方向其他地方复制,主要应用在以前的NT4域内,在NT4域时代,于网络上分PDC和BDC,所有复制都是从PDC到BDC上进行的,所以在网络上对域修改必须要在PDC上进行。

多主机复制:相对单主机而言,它是指所有的域控制器之间进行相互复制,从windows开始不再网路上区分PDC和PDC,所有的域控制器都是等价的,在任意一台上修改,都会被复制到其他的域控制器上。

操作主机又分为林范围和域范围操作主机,林范围操作主机在林范围内只出现一次,域范围操作主机在每个域范围内要出现一次。

林范围操作主机:

架构主机(Schema master )

域命名主机(Domain naming master)

域范围操作主机:

RID 主机(RID master )

PDC 模拟器(PDC emulator )

基础架构主机(Infrastructure master)

架构主机:

架构主机的所有者是负责对林架构进行更新和修改的域控制器,在林中只能有一个架构主机角色。默认的架构主机角色所有者是林中第一台域控制器。架构主机只有你需要对架构进行更改时才会用到,这些一般都是事先计划好的,因此,架构主机允许短时间的脱机;如果你的架构主机角色所有的者的域控制器出现故障,你可以等待修复后重新联机。

域命名主机:

域命名主机的所有者是负责添加或更改的服务器到林命名空间;如,在林中添加和删除域。同样在林中只能有一个域命名主机角色,默认的域命名主机角色所有者是林里的第一台域控制器。同样的域命名主机短时间脱机也没什么问题,你可以等待其重新联机。

RID主机:

每个域中有一个RID主机角色是用来管理RID池。那么RID有什么用处呢?当在域中新建一个对象时,域控制器必须给该对象指派一个唯一的安全标识符(SID),该对象的SID是由域SID和RID组成,但RID不是由域控制器自己产生的,它是由RID主机统一发放的。当域控制器的RID少于50%时,DC会向RID主机申请,获取新的一组RID。(一组RID为500个。)

PDC模拟器:

PDC模拟器用来模拟 Windows NT 的主域控制器,不过由于Windows Server 2008 不支持Windows Server 2000以前版本的域控制器并存,所以这个功能已经没什么用了。那么是不是PDC模拟器角色是一个没有用的角色吗?不是的,它还维护这域中所有账户密码的验证和更新,同时也是域中权威时间源。(林根域的PDC是整个森林中权威时间源。)

基础结构主机:

基础结构主机主要负责跨域对象的维护和更新,但要注意不能和GC放置在一起。(单域和所有的域控制器都是GC这两种情况例外。)

域和林功能级别:

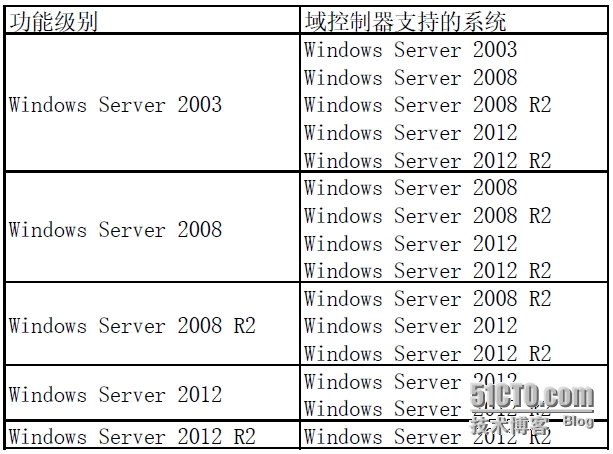

功能级别决定可用的 Active Directory 域服务 (AD DS) 的域或林功能。它们还决定哪些 Windows Server 操作系统可以在域或林中的域控制器上运行。但是,功能级别不会影响哪些加入到域中的工作站和成员服务器的操作系统运行。

可以通过Active Directory Domainand Trusts Snap-in为 Windows Server 2003 和 Windows Server 2008 的功能级别,一旦功能级别"提升"到更高的地位,它不能回滚。Windows Server 2008 R2 推出了能够回滚操作。

图 1-6

本文出自 “雪兰” 博客,请务必保留此出处http://yupeizhi.blog.51cto.com/3157367/1611111

Active Directory 基础 (2)