首页 > 代码库 > DVWA篇三:任意文件上传

DVWA篇三:任意文件上传

1 测试环境介绍

测试环境为OWASP环境中的DVWA模块

2 测试说明

由于文件上传功能实现代码没有严格限制用户上传的文件后缀以及文件类型,导致允许攻击者向某个可通过 Web 访问的目录上传任意PHP文件,并能够将这些文件传递给 PHP 解释器,就可以在远程服务器上执行任意PHP脚本

3 测试步骤

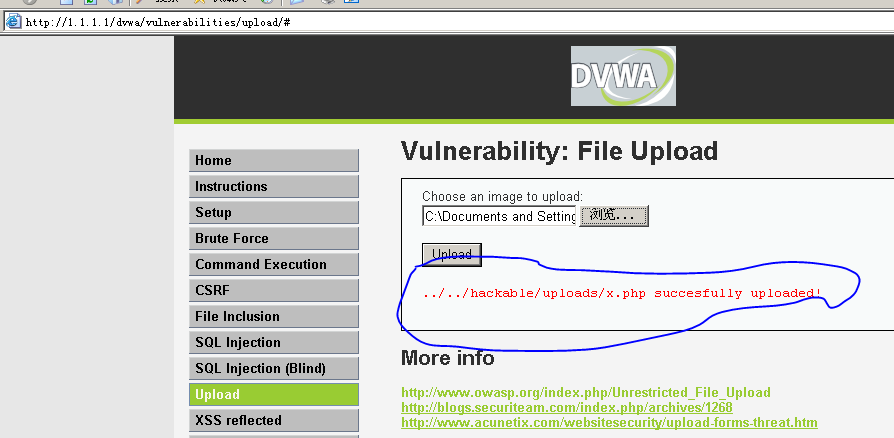

上传一个php木马文件,由于网站没有对上传文件做过滤,所以导致可以上传php木马成功。

访问木马文件,木马文件存放位置为:http://1.1.1.1/dvwa/hackable/uploads/x.php

本文出自 “老鹰a” 博客,请务必保留此出处http://laoyinga.blog.51cto.com/11487316/1878089

DVWA篇三:任意文件上传

声明:以上内容来自用户投稿及互联网公开渠道收集整理发布,本网站不拥有所有权,未作人工编辑处理,也不承担相关法律责任,若内容有误或涉及侵权可进行投诉: 投诉/举报 工作人员会在5个工作日内联系你,一经查实,本站将立刻删除涉嫌侵权内容。